یک بدافزار جدید که برنامه های بانکی را هدف قرار میدهد، دستگاه های اندرویدی را مورد حمله قرار داده است. نام این بدافزار MysteryBot است و شامل یک تروجان بانکی، کی لاگر و باج افزار میشود که باعث آسیب بیشتر نسبت به بدافزارهای شناخته شده دیگر میشود. این بدافزار مشابه LokiBot است، که در سال گذشته با تبدیل به باج افزار در هنگام تلاش برای حذف کردن آن، شروع به خرابکاری کرد.

دستگاه های مورد هدف MysterBot گوشی هایی هستند که آندروید ۷ یا ۸ را اجرا میکنند. با توجه به یک پست منتشر شده در ThreatFabric، بدافزارهای MysteryBot و LokiBot اندروید “هر دو در یک سرور C & C در حال اجرا هستند.”

چیزی که باعث خطرناک بودن بدافزار میشود قابلیتهای استثنایی آنها برای کنترل کامل دستگاههای کاربران است. علاوه بر داشتن وظیفه عمومی تروجان، MysteryBot دارای پوشش فوق العادهی کی لاگر و ویژگیهای باج افزار است.

این بدافزار بر روی یک تکنیک پوششی جدید عمل میکند که از مجوز سرویس شناخته شده به عنوان USAGE STATUS PACKAGE بهره میبرد که اجازه دسترسی به مجوزهای دیگر، بدون رضایت کاربر را میدهد.

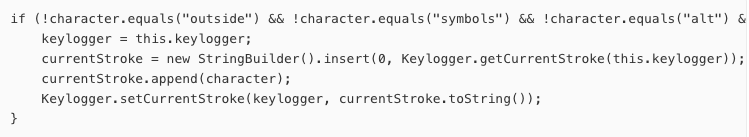

کی لاگری نیز در این نرمافزار مخرب یافت شده است. طبق گفته محققان، کی لاگر از هیچ تکنیکی که قبلا شناخته شده استفاده نمیکند. در عوض، “این تکنیک مکان هر ردیف را محاسبه میکند و یک نمایه را بر هر کلید نشان میدهد.”

با این حال، کی لاگر هنوز در مرحله توسعه است، زیرا هیچ روش ارسال داده به سرور C2 وجود ندارد.

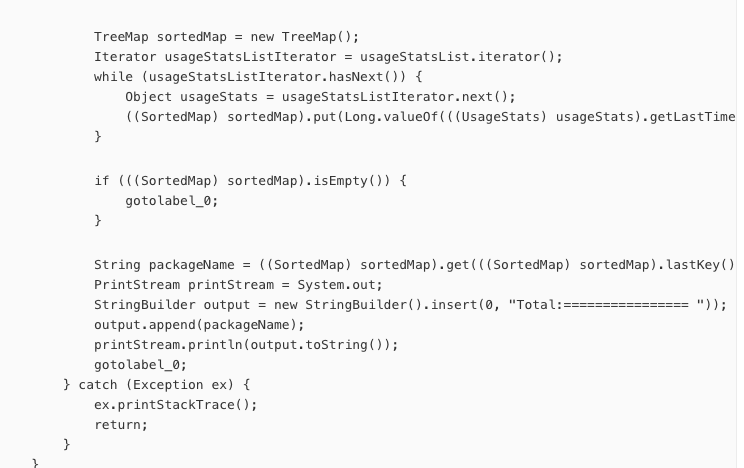

بخش باج افزاری MysteryBot تمام فایلها را به صورت جداگانه در دایرکتوری ذخیره سازی خارجی، از جمله هر زیر شاخه، رمزگذاری میکند و پس از آن فایلهای اصلی حذف میشوند.

هنگامیکه فرآیند رمزگذاری کامل میشود، کاربر با یک پیام، متهم به دیدن محتوای مستهجن میشود. برای بازیابی رمز عبور و قادر بودن به رمزگشایی فایل ها، کاربر باید به ایمیل صاحب بدافزار پیام بفرستد.

با این حال، MysteryBot هنوز در حال توسعه است و هنوز منتشر نشده است، که باعث آسودگی خیال است. نصب برنامه های اندروید از منابع دیگر به جز فروشگاه گوگل پلی برای حفظ امنیت دستگاه شما توصیه نمیشود. ThreatFabric اضافه کرد: بیشتر تروجانهای اندرویدی به نظر میرسد از طریق فیشینگ و ساید لودینگ توزیع شده است.

دیدگاه ها